Аутентификация и SSO¶

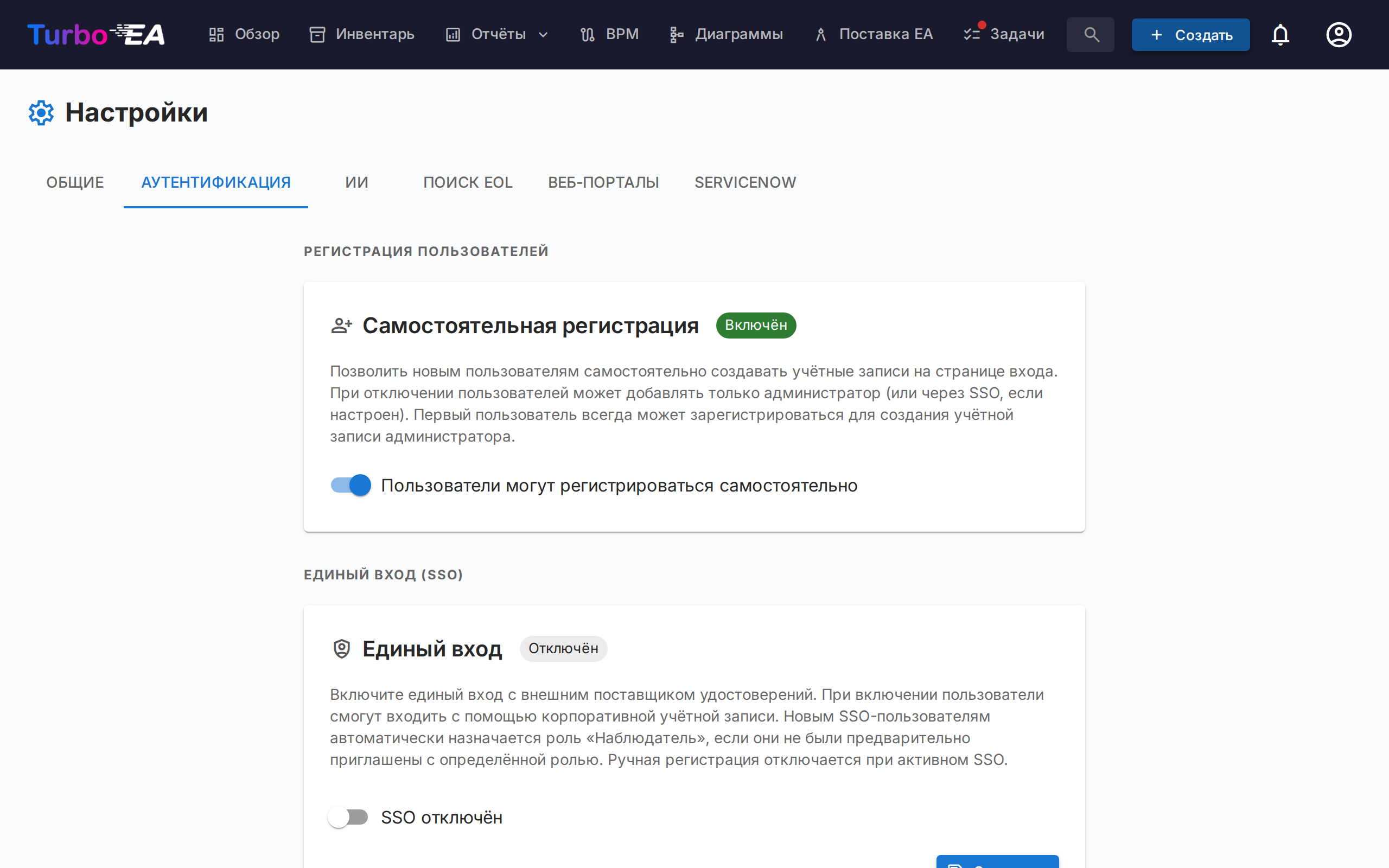

Вкладка Аутентификация в настройках позволяет администраторам настроить способ входа пользователей на платформу.

Самостоятельная регистрация¶

- Разрешить самостоятельную регистрацию: Когда включено, новые пользователи могут создавать учётные записи, нажав «Зарегистрироваться» на странице входа. Когда отключено, только администраторы могут создавать учётные записи через процесс приглашения.

Настройка SSO (Единый вход)¶

SSO позволяет пользователям входить в систему, используя корпоративную учётную запись вместо локального пароля. Turbo EA поддерживает четырёх провайдеров SSO:

| Провайдер | Описание |

|---|---|

| Microsoft Entra ID | Для организаций, использующих Microsoft 365 / Azure AD |

| Google Workspace | Для организаций, использующих Google Workspace |

| Okta | Для организаций, использующих Okta в качестве платформы идентификации |

| Универсальный OIDC | Для любого провайдера, совместимого с OpenID Connect (например, Authentik, Keycloak, Auth0) |

Шаги по настройке SSO:

- Перейдите в Администрирование > Настройки > Аутентификация

- Переключите Включить SSO в положение «вкл»

- Выберите вашего провайдера SSO из выпадающего списка

- Введите необходимые учётные данные от вашего провайдера идентификации:

- Идентификатор клиента (Client ID): Идентификатор приложения/клиента от вашего провайдера идентификации

- Секрет клиента (Client Secret): Секрет приложения (хранится в зашифрованном виде в базе данных)

- Поля, зависящие от провайдера:

- Microsoft: Идентификатор арендатора (Tenant ID) (например,

your-tenant-idилиcommonдля мультитенантной конфигурации) - Google: Размещённый домен (Hosted Domain) (необязательно, ограничивает вход определённым доменом Google Workspace)

- Okta: Домен Okta (например,

your-org.okta.com) - Универсальный OIDC: URL издателя (Issuer URL) (например,

https://auth.example.com/application/o/my-app/). Для универсального OIDC система выполняет автоматическое обнаружение через эндпоинт.well-known/openid-configuration

- Microsoft: Идентификатор арендатора (Tenant ID) (например,

- Нажмите Сохранить

Ручная настройка эндпоинтов OIDC (продвинутая):

Если бэкенд не может получить доступ к документу обнаружения вашего провайдера идентификации (например, из-за сетевых ограничений Docker или самоподписанных сертификатов), вы можете вручную указать эндпоинты OIDC:

- Эндпоинт авторизации: URL, на который перенаправляются пользователи для аутентификации

- Эндпоинт токена: URL для обмена кода авторизации на токены

- URI JWKS: URL набора веб-ключей JSON, используемого для проверки подписей токенов

Эти поля необязательны. Если оставить пустыми, система использует автоматическое обнаружение. При заполнении они переопределяют автоматически обнаруженные значения.

Тестирование SSO:

После сохранения откройте новую вкладку браузера (или окно в режиме инкогнито) и убедитесь, что кнопка входа через SSO появляется на странице входа и аутентификация работает от начала до конца.

Важные замечания:

- Секрет клиента хранится в зашифрованном виде в базе данных и никогда не показывается в ответах API

- Когда SSO включён, локальный вход по паролю остаётся доступным как резервный вариант

- Вы можете настроить URI перенаправления в вашем провайдере идентификации как: https://your-turbo-ea-domain/auth/callback